Trong bối cảnh an ninh mạng ngày càng phức tạp và các mối đe dọa tấn công mạng gia tăng, việc xác thực bề mặt tấn công (Attack Surface Validation) trở thành một yếu tố quan trọng trong chiến lược bảo mật của các tổ chức. Bài viết này sẽ khám phá cách thức xác thực bề mặt tấn công giúp giảm thiểu các cuộc tấn công mạng và đưa ra các đề xuất bản vá lỗ hổng.

Phụ lục

ToggleXác thực bề mặt tấn công là gì?

Xác thực bề mặt tấn công là quá trình xác định, phân tích và kiểm tra các điểm yếu và lỗ hổng có thể bị khai thác trong hệ thống mạng của tổ chức. Bề mặt tấn công bao gồm tất cả các điểm tiếp xúc nơi mà các kẻ tấn công có thể cố gắng xâm nhập vào hệ thống, bao gồm cả phần cứng, phần mềm, mạng, và con người.

Lợi ích của xác thực bề mặt tấn công

1. Giảm thiểu nguy cơ tấn công

Bằng cách xác định và khắc phục các lỗ hổng trước khi chúng bị khai thác, tổ chức có thể giảm thiểu nguy cơ bị tấn công. Việc này giúp tăng cường khả năng phòng thủ và bảo vệ dữ liệu quan trọng khỏi các cuộc tấn công mạng.

2. Phát hiện kịp thời các lỗ hổng

Xác thực bề mặt tấn công cho phép các tổ chức phát hiện kịp thời các lỗ hổng và điểm yếu trong hệ thống. Điều này giúp tổ chức có thể hành động nhanh chóng để khắc phục các vấn đề bảo mật trước khi chúng trở thành các mối đe dọa nghiêm trọng.

3. Tăng cường hiệu quả của các biện pháp bảo mật

Thông qua việc xác thực bề mặt tấn công, các tổ chức có thể đánh giá hiệu quả của các biện pháp bảo mật hiện tại và tối ưu hóa chúng. Điều này giúp đảm bảo rằng các biện pháp bảo mật đang hoạt động hiệu quả và có khả năng ngăn chặn các cuộc tấn công mới nhất.

4. Cải thiện nhận thức về an ninh

Quá trình xác thực bề mặt tấn công giúp tăng cường nhận thức về an ninh cho các nhân viên và đội ngũ bảo mật. Điều này làm tăng khả năng nhận diện và phản ứng nhanh chóng trước các mối đe dọa tiềm ẩn.

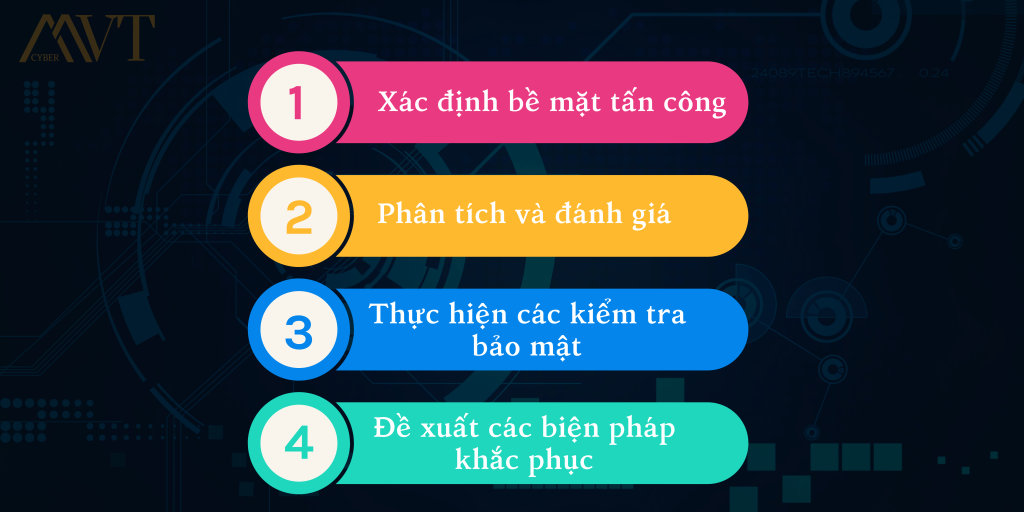

Quy trình xác thực bề mặt tấn công

- Xác định bề mặt tấn công: Bắt đầu bằng việc xác định tất cả các điểm tiếp xúc của hệ thống, bao gồm các thiết bị, ứng dụng, giao diện mạng, và người dùng.

- Phân tích và đánh giá: Phân tích các điểm tiếp xúc để xác định các lỗ hổng và điểm yếu có thể bị khai thác. Điều này bao gồm việc kiểm tra cấu hình hệ thống, mã nguồn, và các biện pháp bảo mật hiện có.

- Thực hiện các kiểm tra bảo mật: Sử dụng các công cụ và kỹ thuật kiểm tra bảo mật để mô phỏng các cuộc tấn công thực tế và kiểm tra khả năng phòng thủ của hệ thống. Điều này có thể bao gồm việc sử dụng các công cụ quét lỗ hổng, kiểm tra xâm nhập, và mô phỏng tấn công.

- Đề xuất các biện pháp khắc phục: Dựa trên kết quả phân tích và kiểm tra, đưa ra các đề xuất cụ thể để khắc phục các lỗ hổng và cải thiện hiệu quả của các biện pháp bảo mật. Điều này bao gồm việc cập nhật phần mềm, thay đổi cấu hình hệ thống, và nâng cao nhận thức về an ninh.

Đề xuất bản vá lỗ hổng

- Cập nhật phần mềm: Đảm bảo rằng tất cả các phần mềm và hệ điều hành được cập nhật phiên bản mới nhất để vá các lỗ hổng bảo mật đã được phát hiện.

- Kiểm tra và thay đổi cấu hình hệ thống: Đánh giá lại các cấu hình hệ thống và thay đổi chúng để loại bỏ các điểm yếu bảo mật. Điều này bao gồm việc cấu hình lại tường lửa, quyền truy cập, và các cài đặt bảo mật khác.

- Đào tạo nhân viên: Tăng cường đào tạo về an ninh mạng cho nhân viên để nâng cao nhận thức và kỹ năng phòng thủ trước các cuộc tấn công mạng.

- Sử dụng các công cụ kiểm tra bảo mật: Sử dụng các công cụ kiểm tra bảo mật tự động để liên tục giám sát và kiểm tra các lỗ hổng mới phát sinh trong hệ thống.

Kết luận

Xác thực bề mặt tấn công là một yếu tố quan trọng trong chiến lược bảo mật của các tổ chức. Bằng cách xác định và khắc phục các lỗ hổng bảo mật, tổ chức có thể giảm thiểu nguy cơ bị tấn công và nâng cao khả năng phòng thủ trước các mối đe dọa mạng. Việc thực hiện quy trình xác thực bề mặt tấn công một cách liên tục và hiệu quả sẽ giúp bảo vệ dữ liệu và tài sản quan trọng của tổ chức.

Hiện nay, MVTech là đơn vị chuyên cung cấp các giải pháp an toàn thông tin chuyên sâu, đặc biệt là các giải pháp tập trung vào việc xác thực bề mặt tấn công chính xác để đưa ra phương án xử lý hiệu quả, bảo vệ nguồn tài nguyên. Tiêu biểu phải kể đến giải pháp của các hãng bảo mật uy tín như: Picus, Secpod, Swimlane, Sysdig,…

Để được tư vấn và hỗ trợ trực tiếp các giải pháp liên quan tới vấn đề xác thực bề mặt tấn công giúp giảm thiểu các cuộc tấn công và đề xuất bản vá lỗ hổng, quý khách hàng vui lòng liên hệ số Hotline của MVTech: 098.3748.712